この記事は前回の記事でも紹介したプラグイン:IP Location Blockとサーバーセキュリティ:WAFの事を分かりやすく簡単に説明しようと思います。

セキュリティの働きを徹底解剖

実際のログを交えてどのように攻撃をされて、どのように守られているかを少しでも分かっていただけたらと思います。これを機に、危機意識を今よりもほんの少しでも持ってくれたら幸いです。

下の2つはこの記事に出てくる登場人物?です。

※門番(WAF):ConoHaサーバーセキュリティ

※門番(IPLB):IP Location Blockセキュリティ

ConoHaサーバーWAFのログ

ゴミ箱さえも、門番は守り抜く

ログを見ると、遠いイギリスから私のお城の「ゴミ箱(エラーログ)」を覗こうとした不審者がいました。

普通なら見逃してしまいそうな小さな隙。

でも、サーバーの門番(WAF)はそれを見逃さず、「遮断(アクセスを拒否)」という形で追い返してくれました。

私たちが気づかないところで、門番(WAF)はこんな細かいところまで守ってくれているのです。

error_log.phpの正体

泥棒が狙った『error_log.php』は、お城(サイト)のトラブル記録(エラー)が書かれた秘密のメモ帳のようなもの。そこからお城(サイト)の弱点を探ろうとする『ゴミ箱漁り』を、門番(WAF)は許しませんでした。

IP Location Blockのログ

城門を抜けた強者も、玄関先でピシャリ

一見、鉄壁に見える門番(WAF)ですが、そこを何食わぬ顔をして通り過ぎる者もいます。平然を装うからこそ門番(WAF)は見逃してしまうのでしょう。

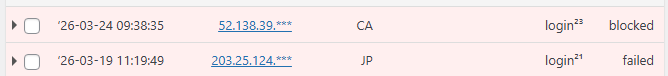

CA (Canada) からの「blocked」

お城の正面玄関(login)に来たけれど、身分証(IPアドレス)を見たら遠いカナダの人だった。だから、合鍵を試させる前に門番(IPLB)がピシャリと閉め出しに成功。

JP (Japan) からの「failed」

日本から来た(フリをした)人が、玄関で合鍵(パスワード)を試したけれど、カギが合わなくて失敗した記録。玄関のドアの前で、泥棒が立ち往生している様子。

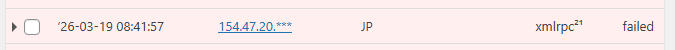

突破の可能性

実際にConoHaサーバーのWAFを突破してきてる訳です。ログを見る限りではこれは紛れもない事実です。しかし、テーマが持つセキュリティも存在します。ここで使っているcocoonもそうです。

テーマによってはこのログに表示されているxmlpcを使わせないというスイッチが付いてます。ならテーマのセキュリティがあるのなら大丈夫でしょう…とはなりません。

裏口から侵入する為のパスワードという鍵を100回も1000回も鍵穴に差し込まれています。まあ、実際ここまで来たら気分的には突破されているような感じはします。

それと更にセキュリティで言えば.htaccess(ドット・エイチ・ティー・アクセス)というものがあります。これはサーバーの個々の管理画面からコードを書き込める箇所にいけるのですが、侵入者の通り道を完全封鎖する事ができます。

今月なんかはかなりの悪意ある侵入を試みる人が海外から来ていました。.htaccessで支持を出すと判断が早く、サーバーに負荷が掛かりません。また、大切な設定ファイルへのアクセスを一切見えないように出来ます。

1. 「.htaccess」の凄み

プラグインに判断させる前に、道そのものを消し去る。これがサーバーへの負荷を最小限に抑え、サイトの体力を守り抜く、最もストイックな防御策です。

2. 強力な魔法には代償がある

ただし、.htaccessは注意が必要です。たった一文字の書き間違い、あるいは全角スペース一つの混入で、サイトは一瞬で真っ白な画面(500エラー)に変わってしまいます。コードを書き換えるには、それ相応の慎重さと、バックアップとが欠かせません。

各セキュリティの働き方

.htaccessという言葉が出て来ました。WAFやIP Location Blockがあったりとそんなに必要なのかと疑問に思われるでしょう。

- プラグインの守りとは、柔軟に状況に応じてくれます。

- WAFの守りとは会社(サーバー)が用意した、みんな共通の盾、もしくは鎧。

- .htaccessとは指示されたルールを徹底的に、絶対的に守る。融通は利かない。指示されたもののみ。

.htaccessに関してはデザインのCSSを紹介するのとは訳が違うので自分は安易に紹介は出来ません。とりあえずはプラグインを入れてサーバーのログも時折チェックしてほしいです。グーグルアナリティクスでもアクティブ数が加算されない海外からの不審なアクセスを見るわけです。そしたらログをチェックしてサーバーやプラグインを使ったIPで弾く方法もありますからね。

セキュリティを強くして守れるものは徹底的に守りましょう

一部のログを画像にしてお見せしましたが、あの画像のログは全体のログの1%どころの話ではありません。ログを数えると膨大です。それだけ侵入を試みて来ています。

セキュリティの話をしたり、今回の様なログを辿って行くと、ワンタイムパスワードを推奨してくるのは当たり前だと納得します。

これを機に、セキュリティ面の見直し。または色んな所で使っているパスワードを改めるのも良いかもしれませんね。ダメですよ、誕生日とか123〇とかね。

コメント